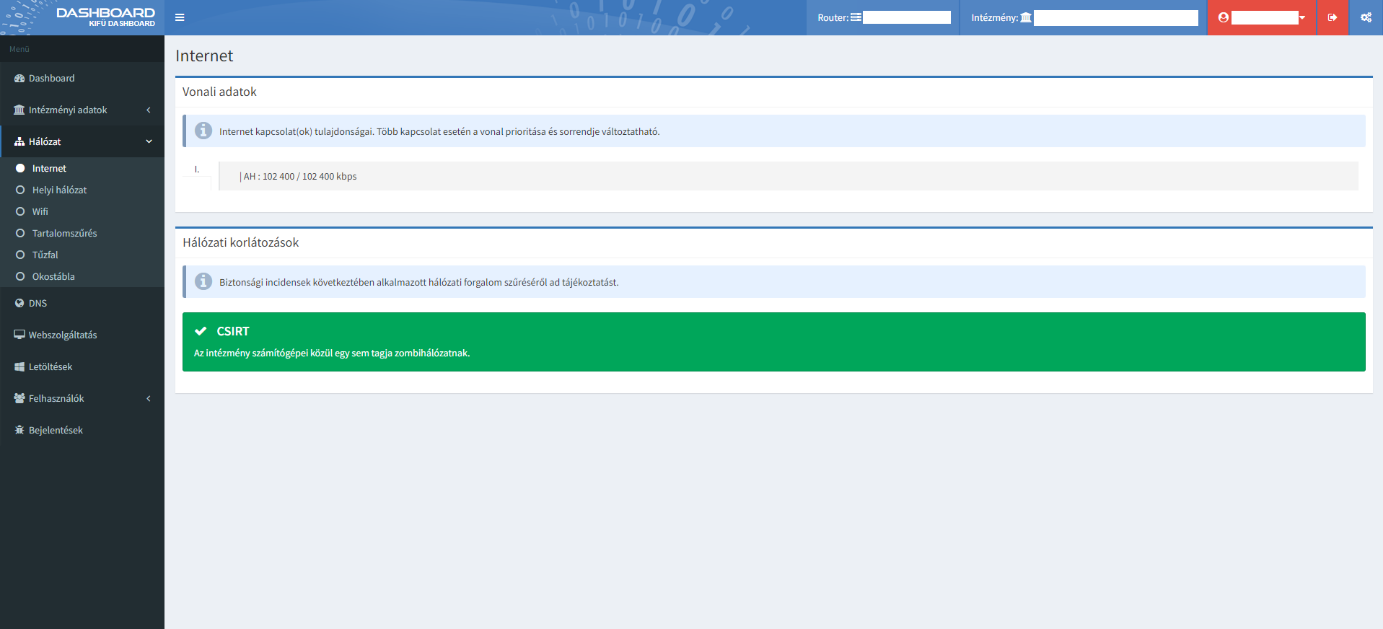

Internet almenü

A routerre kapcsolt szolgáltatói vonalakról, valamint a biztonsági incidensek következtében bevezethető hálózati forgalom szűréséről ad tájékoztatást a felület. Ha több internetkapcsolatot kezel a router, akkor ezeknek a prioritása, uplink portokhoz rendelése állítható „húzd és ejtsd” (drag and drop) módszerrel.

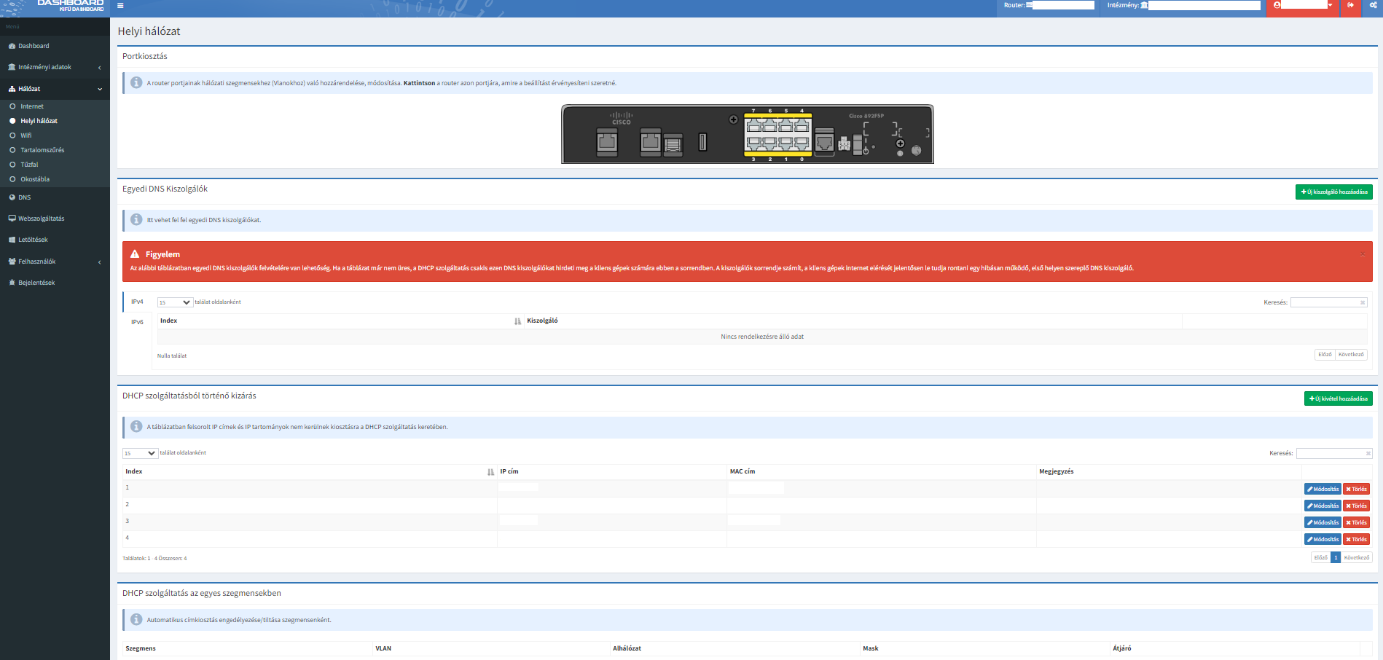

Helyi hálózat almenü

A router portkiosztása és egyéb, belső hálózatra hatással lévő beállítások tehetők meg (DNS szerverek felvétele, DHCP kikapcsolás egyes hálózatokban, DHCP-ből történő kizárás).

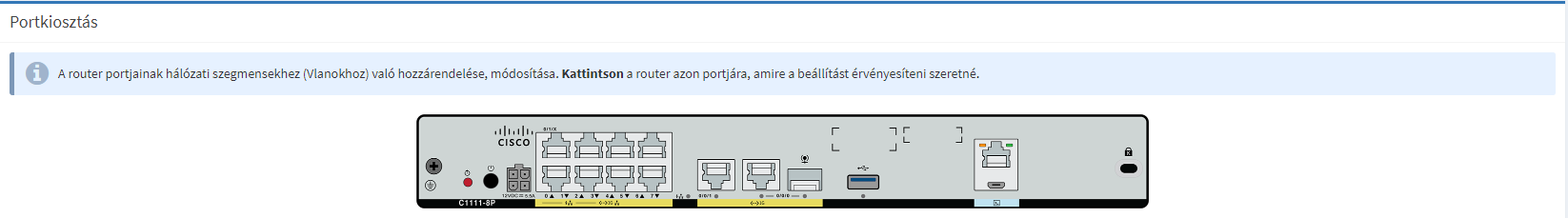

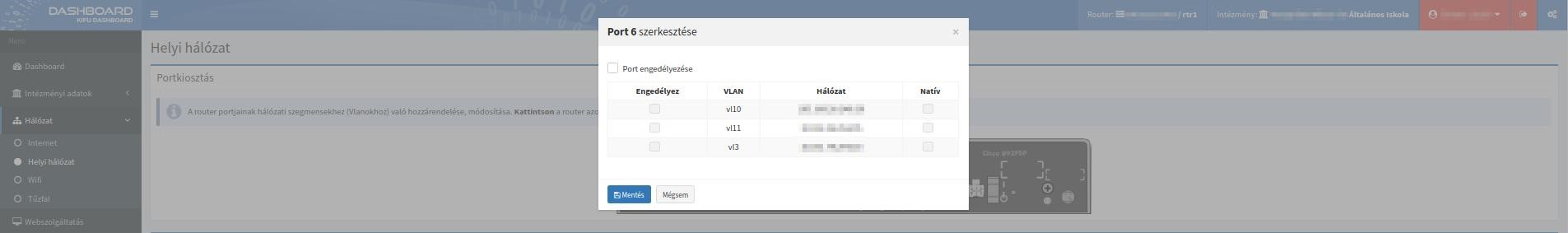

Portkiosztások változtatása a C892FSP Interfész oldali ábrájának GigabitEthernet 1 – 7 portokra kattintva lehetséges (lásd a fenti képen).

Cisco C1111 router esetén a portkiosztások módosítása szintén az interfész oldali ábra GigabitEthernet 1 – 7 portjaira kattintva lehetséges, ezt szemlélteti az alábbi kép:

A kívánt port kiválasztása után a felugró ablakban tudjuk engedélyezni az adott interfész engedélyezését, illetve módját (trunk, access), valamit trunk port beállítását követően a több, átengedett VLAN közül natív VLAN-t tudunk engedni, változtatni az alábbiak szerint:

- Ha 1 VLAN van engedélyezve az adott interfészen, az access port lesz.

- Ha 2 vagy több VLAN előtt van engedélyezés, a port módja trunk lesz, a tetszőlegesen kiválasztott natív (Dot1q tag nélküli) VLAN beállításával. Natív VLAN állítása nem kötelező trunk mód esetén.

- Ha az interfész engedve van, de konkrét VLAN-ok előtti checkboxban nincs pipa, akkor az interfész tiltva marad.

Figyelem! Amennyiben az intézmény teljes wifi lefedettségét biztosító Access Pointok és switchek kerültek telepítésre az intézményben (EFOP324 projekt keretében), úgy a router Gi7 port és Wifi (Vlan3) DHCP állapota nem módosítható.

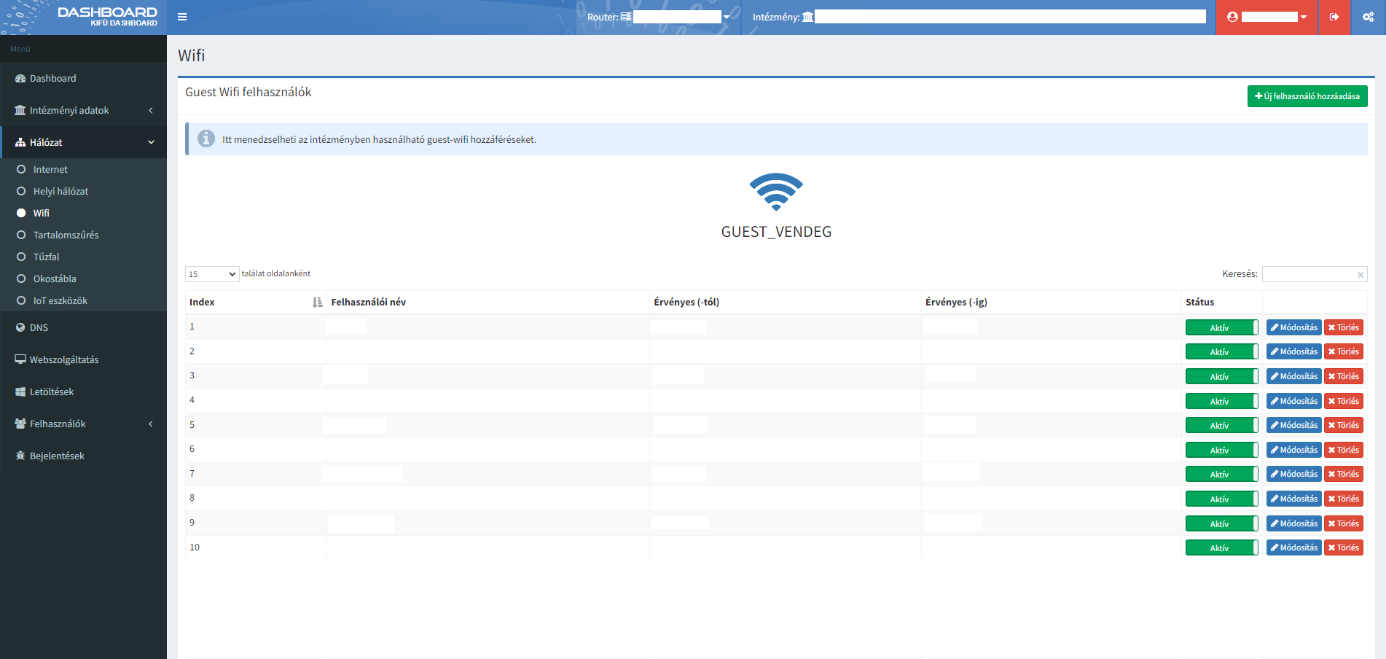

Wifi almenü

A vendég Wi-Fi Felhasználók létrehozására és menedzselésére szolgáló felület. 10 eltérő Felhasználó létrehozására van lehetőség, érvényességi időszak megadásával (maximum 180 nap), illetve manuális ki- és bekapcsolási lehetőséggel.

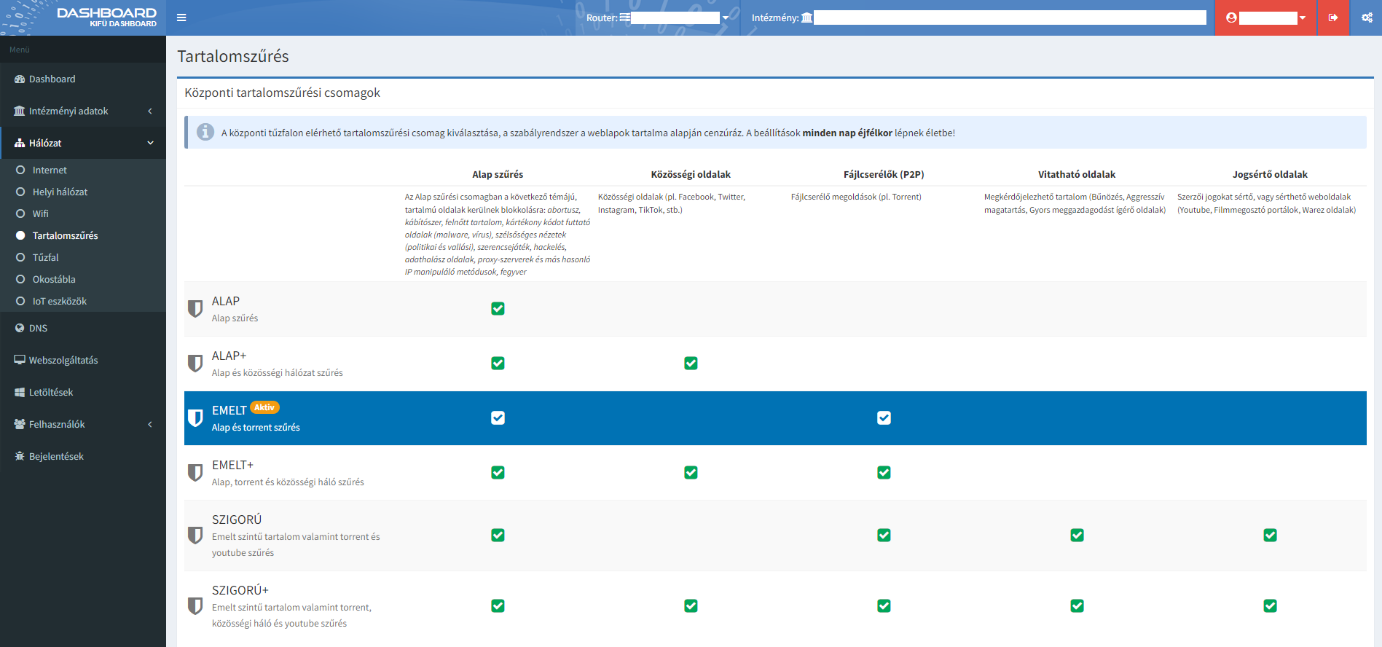

Tartalomszűrés almenü

Az oktatási célú hálózatokon alkalmazott központi tartalomszűrési csomagok beállítására van lehetőség, különböző szűrendő tartalmak alapján.

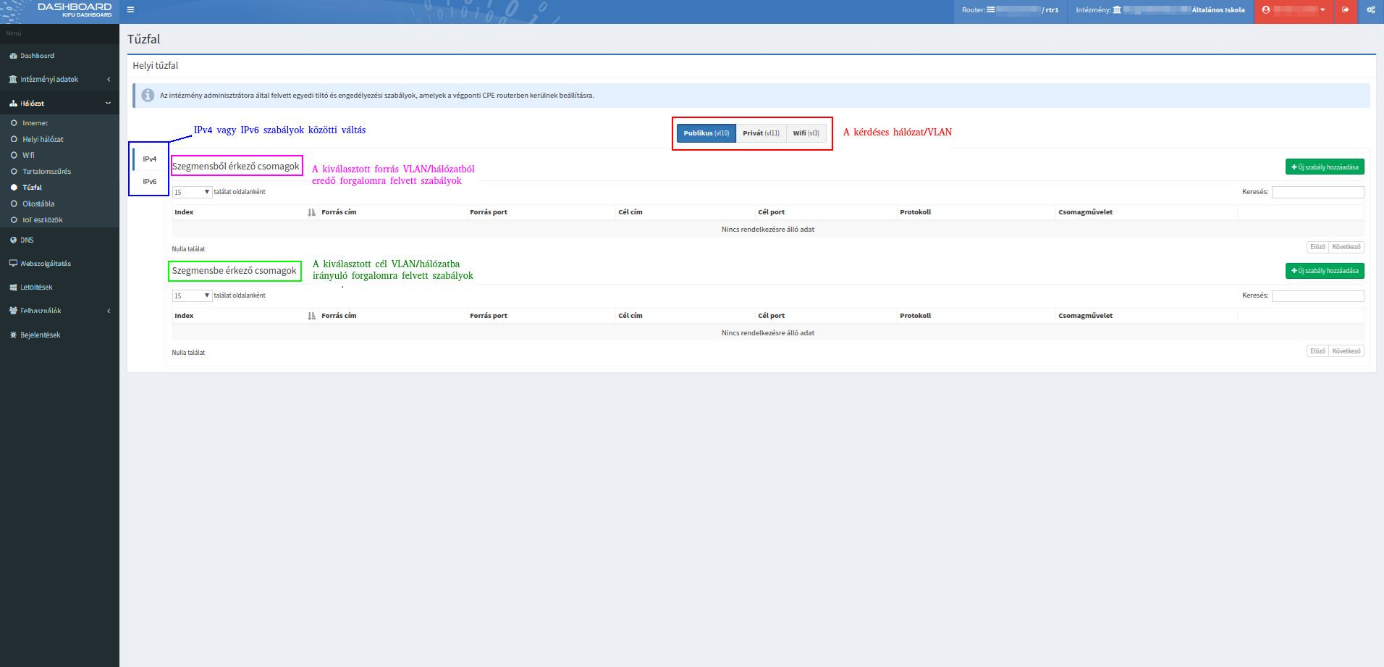

Tűzfal almenü

A megfelelő hálózatot (VLAN-t) kiválasztva engedő vagy akár tiltó szabályokat tudunk felvenni a kiválasztott hálózatok szemszögéből, amelyeket a router kezel:

Alapbeállítások az adott szegmenseken:

Alapbeállítások az adott szegmenseken:

Minden forgalom engedve van az internet irányába minden VLAN/hálózat irányából.

A privát hálózatú VLAN-ok felé nincs külső forgalom engedve, csak azok, amelyeket a VLAN-on belülről kezdeményeztek. Figyelem! Az Internet irányából privát (központi tűzfal által NAT-olt) címek felé port irányítást nem tudunk tenni!

Alapbeállításban az internet irányából csak az ICMP van engedve a publikus címmező felé (amennyiben ezzel rendelkezik az intézmény). A további portnyitásokat a megfelelő hálózatot/VLAN-t kiválasztva a „Szegmensbe érkező csomagok” pont alatt fel kell venni.

Ha egy intézmény több VLAN-nal/Szegmenssel rendelkezik, ezek között nincs engedélyezve a forgalom, azokat külön fel kell venni szabályként.

VPN-ek esetében az ESP, AH, GRE protokollokat külön nem kell a továbbiakban felvenni. Alapesetben engedélyezve vannak és a router transzparens ezekre a protokollokra. A különféle VPN megoldások által használt UDP/TCP portokat viszont ugyanúgy rögzíteni kell (ha a VPN szerver a router mögötti Publikus szegmensben található).

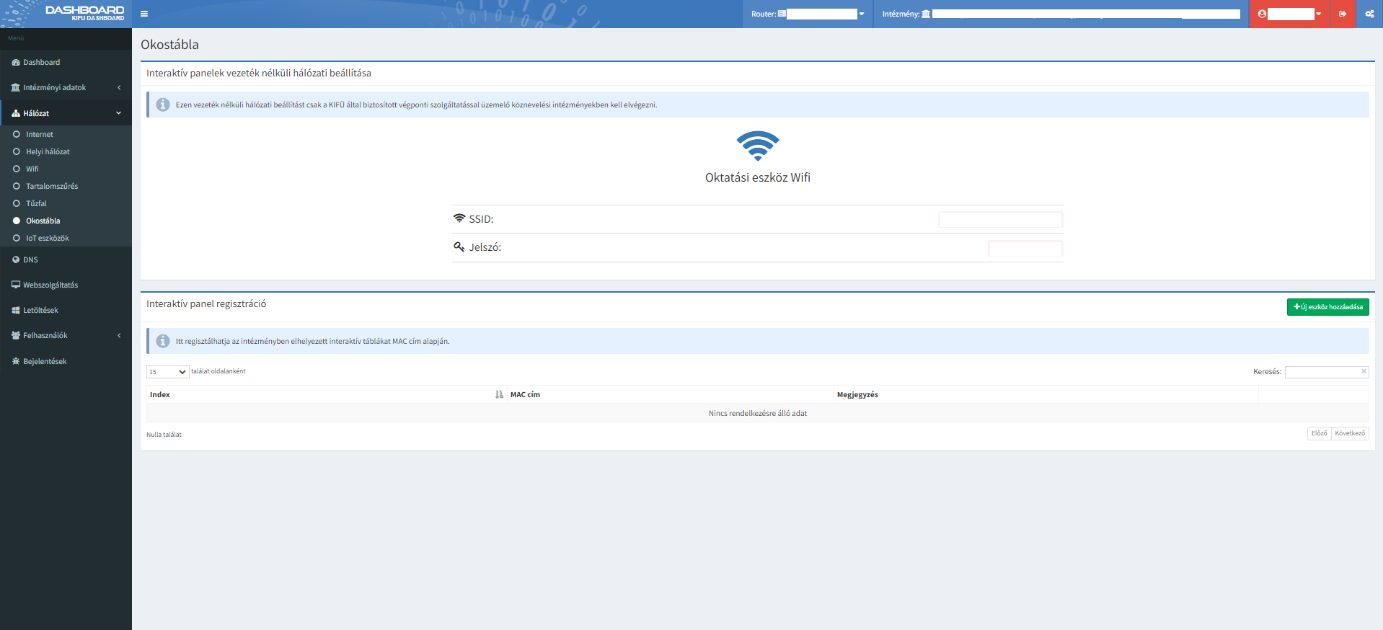

Okostábla almenü

Interaktív panelek csatlakoztatására van lehetőség a KIFÜ által biztosított Wi-Fi hálózathoz a megjelenített SSID és jelszó birtokában, miután az eszközök felvételre kerültek MAC cím alapján az Interaktív panel regisztráció szekcióban.

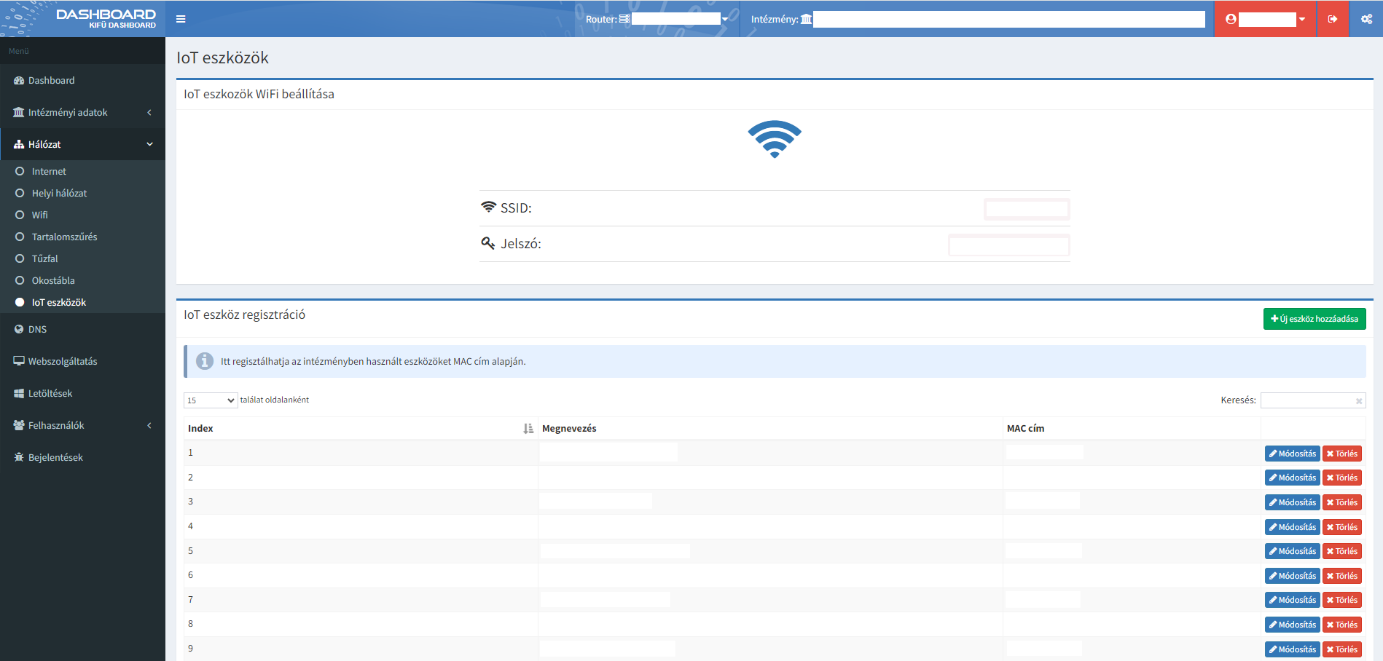

IoT eszközök almenü

IoT eszközök csatlakoztatására van lehetőség a KIFÜ által biztosított Wi-Fi hálózathoz a megjelenített SSID és jelszó birtokában, miután az eszközök felvételre kerültek MAC cím alapján az IoT eszköz regisztráció szekcióban.